Windows 10 es el sistema operativo mas usado en muchas computadoras en todo el mundo ya sea dentro de oficinas o de nuestras casas. Pese a eso, no está exento de fallos y falta de optimización, por lo que en esta pequeña guía te enseñaré a acelerar y optimizar Windows 10 con unos sencillos pasos.

Cabe aclarar que esos trucos no es la solución milagrosa ni mucho menos definitiva, aunque si hacen el sistema mas fluido y optimizado por lo que si después de realizar estos pasos aún no estás conforme con el rendimiento de tu equipo, deberás pensar en renovar el equipo u optar por algunas distribuciones GNU/Linux que en muchos casos dan una segunda vida a los PC's mas modestos al ser menos pesadas y han mejorado mucho en facilidad de uso en los últimos tiempos.

Empezemos...

1) Destinar mas recursos al arranque

Podemos hacer que el inicio sea aún mas rápido destinando mas recursos para el arranque del equipo. Para ello, presionamos a la vez las teclas Windows + R y escribimos “msconfig” en el cuadro de diálogo.

Una vez ahí, vamos a Arranque > Opciones avanzadas y activamos las casillas de números de procesadores y cantidad de memoria máxima. Por defecto selecciona el máximo en ambos casos, aunque podemos editar la cantidad de núcleos y RAM que destinaremos al inicio del equipo, cuanto mas destinemos, mas rápido será el inicio.

2) Desactivar efectos visuales

Los efectos visuales son los que hacen mas bonitos nuestros escritorios de Windows, pero al mismo tiempo consumen recursos ya que necesitan mas actividad de la CPU y GPU. Es por eso que si tienes un equipo modesto, tendrás que sacrificar algo de calidad visual para obtener un mayor rendimiento del equipo.

Para modificar los efectos visuales, entra al explorador de archivos y da clic derecho sobre el Equipo, y escoge la opción de propiedades.

Ahí busca del lado derecho la opción que dice Configuración avanzada del sistema. En la pestaña de opciones avanzadas, presionamos el botón de configuración en la sección de rendimiento y ahí saldrán las opciones de efectos visuales que activaremos y desactivaremos a nuestro gusto. Si no sabes cual utilizar, te muestro las que yo tengo marcadas en mi equipo y que son básicas dentro de esta configuración.

3) Deshabilitar aplicaciones y servicios al inicio

Las aplicaciones al inicio también alentan el inicio del sistema, además de consumir memoria RAM que desaprovecharemos si no usamos esas aplicaciones, por lo que lo mejor es desactivar las aplicaciones que no usemos habitualmente y que se ejecutan automaticamente al inicio.

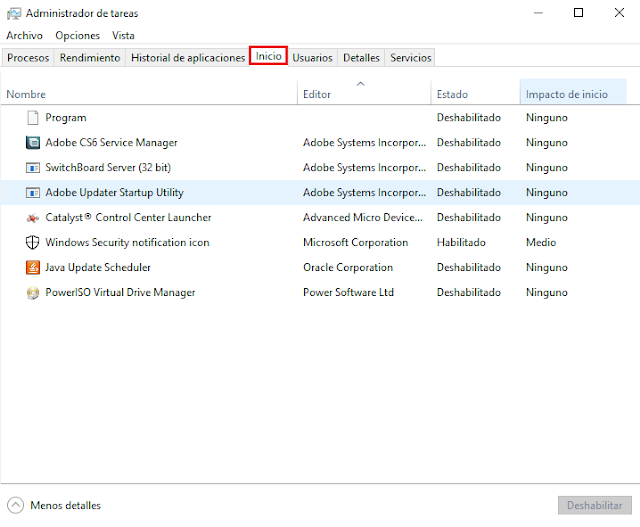

Para ello, abrimos el administrador de tareas haciendo click derecho sobre la barra de tareas, vamos a la sección de inicio y ahí podemos deshabilitar las aplicaciones que no queramos que se ejecuten automáticamente.

Como podrás observar en el ejemplo deshabilité todas menos el antivirus (Windows Defender). Te recomiendo que deshabilites aquellas que creas que no son necesarias, en lo personal yo deshabilito todas menos el antivirus, ¿por qué?, pues porque no son necesarias al arranque del sistema y cuando inicie el programa solito se activan.

Pero esto no es suficiente, ya que algunas aplicaciones también ejecutan servicios independientes al inicio que también consumen RAM y tendremos que desactivar. Para ello, presionamos a la vez las teclas Windows + R y escribimos “msconfig” en el cuadro de diálogo. Una vez ahí, vamos a Servicios y activamos la casilla de ocultar los servicios de Microsoft. Después de eso nos saldrán los servicios al inicio que podremos deshabilitar sin problemas. Si eres un usuario avanzado y sabes lo que haces, también podrás deshabilitar algunos servicios de Microsoft que no uses pero siempre sabiendo lo que se toca.

4) Eliminar bloatware

Windows 10 en todas sus ediciones viene cargado de aplicaciones innecesarias que consumen recursos aunque no las utilicemos. Esto unido a las aplicaciones que preinstalan los diferentes fabricantes puede hacer que se acumule una gran cantidad de bloatware en nuestro sistema.

Por suerte la mayoría de estas aplicaciones se pueden desinstalar desde Inicio > Sistema de Windows > Panel de Control > Desinstalar un programa y desde Inicio > Configuración > Aplicaciones. El problema es que algunas de estas aplicaciones no nos dejará desinstalarlas por estos métodos, pero por suerte existen herramientas como 10AppsManager que hacen esta tarea por nosotros y que podemos descargar desde su sitio web.

Es una herramienta portable que no necesita instalación y que una vez ejecutada, solo tendremos que presionar sobre el icono de cada aplicación para desinstalarla. De esta manera dejaremos el sistema limpio de bloatware.

5) Desactivar recomendaciones de uso de Windows

Windows 10 tiene mucha polémica debido a la gran cantidad de datos de uso que recopila. Estos datos son recopilados por servicios que se ejecutan en segundo plano mientras utilizamos nuestro equipo y a la vez consumen recursos innecesariamente.

Uno de estos servicios se encarga de ofrecernos recomendaciones en base al uso que le demos a nuestro equipo y que podemos deshabilitar si no queremos hacer uso de ellas. Para ello, vamos a Inicio > Configuración > Sistema > Notificaciones y acciones y desactivamos la casilla de “Obtener trucos, consejos y recomendaciones mientras usas Windows“.

6) Realizar limpieza del Sistema

A medida que usamos nuestro equipo e instalamos o desinstalamos programas, se van acumulando restos que ocupan espacio en disco y que si se vuelven muy voluminosos pueden ralentizar el rendimiento de nuestro equipo. Es por ello que de vez en cuando tendremos que eliminar estos restos innecesarios para que no lastren el rendimiento de nuestro equipo.

Para ello, Windows ofrece la herramienta Liberador de espacio en disco que podremos encontrar en Inicio > Herramientas administrativas de Windows y cuyo uso es muy sencillo, solo tendremos que seleccionar lo que queramos borrar y aceptar para que lo elimine.

La parte negativa es que esta herramienta está muy limitada, por lo que para una limpieza mas profunda tendremos que recurrir a herramientas de terceros como podrían ser CCleaner o Bleachbit la cual es una herramienta muy completa, sencilla de usar con una descripción de lo que hace cada apartado y además es Open Source. La puede descargar desde su web oficial.

7) Desfragmentar el Disco Duro

Esto es solo válido a los HDD (Discos duros mecánicos), por lo que si tienes un SSD (Disco Duro de estado sólido) no es necesario.

El sistema de archivos NTFS que usa Windows se fragmenta muy fácilmente, sobre todo si se usa un HDD, lo que hace que el acceso a los archivos sea mas lento si se encuentra muy fragmentado al estar sus diferentes partes en diferentes zonas del disco en vez de juntas. Finalmente el mayor tiempo empleado para acceder a las diferentes partes de ese archivo se traduce en un mayor tiempo de respuesta para el usuario, lo que hace que el sistema vaya con mayor lentitud.

Por suerte Windows trae desde hace varias versiones un desfragmentador de discos integrado en el sistema al que se puede acceder desde Inicio > Herramientas administrativas de Windows.

Se recomienda desfragmentar tu disco duro (HDD) de acuerdo al uso que le des a tu equipo; por ejemplo si estás instalando o desinstalando programas constantemente lo recomendable es hacerlo cada quince dias o cada mes, pero si eres un usuario normal podrás hacerlo cada tres o seis meses después de hacer limpieza del sistema.

Espero te sea de utilidad esta guía, mas adelanté haré otro tutorial mas detallado de otras herramientas para optimizar mas aún Windows10.